Guide des opérations OmniEPDG

OmniEPDG est une passerelle de données par paquet évoluée (ePDG) qui permet les appels Voix sur WiFi (VoWiFi). Elle authentifie les abonnés mobiles sur des réseaux WiFi non fiables en utilisant EAP-AKA, et les connecte au réseau mobile central via un signalement Diameter vers le HSS et des tunnels GTP vers une passerelle de paquets (PGW).

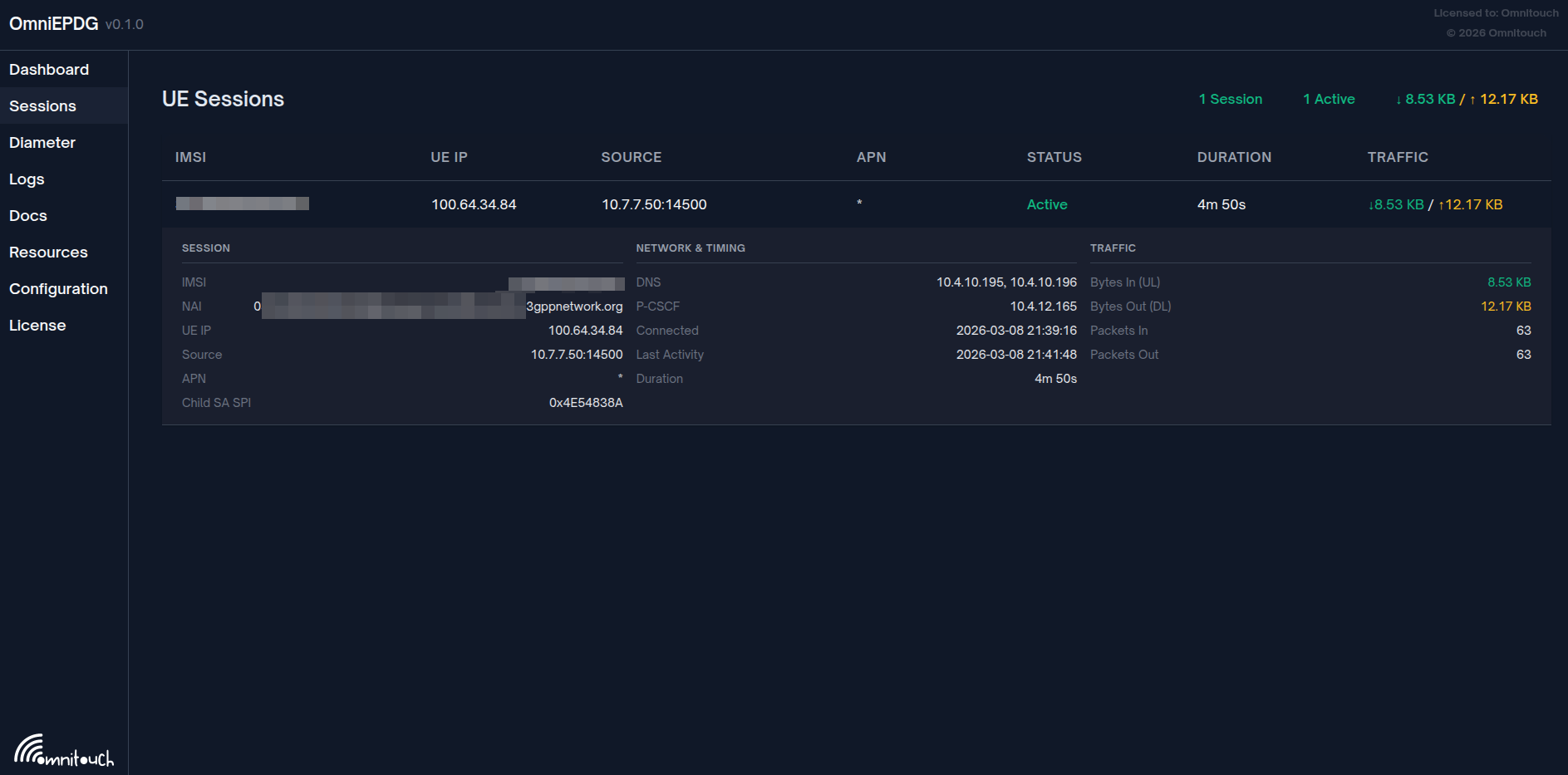

Le panneau de contrôle OmniEPDG montrant une session d'abonné active avec des statistiques de trafic en temps réel.

OmniEPDG prend en charge deux modes opérationnels :

- Mode GTP (par défaut) - Tunneling complet conforme à la 3GPP via un PGW via GTPv2-C et GTP-U

- Mode VPN Simple - Sortie locale avec un pool IP intégré et une interface TUN Linux, sans PGW requis

Documentation

Configuration & Opérations

- Architecture & Flux d'appels - Architecture système, interfaces de protocole, machines d'état UE et diagrammes de séquence de messages pour les deux modes

- Référence de configuration - Documentation complète des paramètres pour Diameter, GTPv2-C, GTP-U, VPN Simple et journalisation

- Panneau de contrôle - Interface de surveillance basée sur le web pour les sessions, les pairs Diameter et les journaux

Sécurité

- Guide de sécurité - Limitation du taux d'authentification et blocage de pays GeoIP

Surveillance & Dépannage

- Référence des métriques - Métriques Prometheus pour surveiller l'authentification, les sessions, le signalement Diameter et la santé du système

- Dépannage - Problèmes courants, procédures de diagnostic et étapes de résolution

Modes opérationnels

Mode GTP

Le mode par défaut. OmniEPDG tunnelise tout le trafic des abonnés via un PGW en utilisant GTPv2-C pour le contrôle de session et GTP-U (via le module du noyau Linux) pour le plan utilisateur. Cela est entièrement conforme à la 3GPP et convient aux déploiements des opérateurs avec une infrastructure EPC existante.

Chemin du trafic : UE → IPSec → OmniEPDG → GTPv2-C Créer Session → tunnel GTP-U → PGW → Internet

Infrastructure requise : HSS, PGW

Mode VPN Simple

OmniEPDG alloue des adresses IP à partir d'un pool local et achemine le trafic des abonnés directement via une interface TUN Linux (tun_epdg) en utilisant le routage standard du noyau. Aucun PGW ou infrastructure GTP n'est nécessaire. L'authentification se fait toujours via Diameter SWx vers le HSS.

Chemin du trafic : UE → IPSec → OmniEPDG → Allocation IP locale → interface TUN → routage Linux → Internet

Infrastructure requise : HSS uniquement (PGW non nécessaire)

Optimisation optionnelle : Le drapeau skip_sar contourne la demande/réponse d'attribution de serveur HSS, réduisant le temps de configuration de la connexion. Cela signifie que le HSS ne suivra pas quel ePDG sert l'abonné et les procédures initiées par le HSS (désinscription, push de profil) ne fonctionneront pas. Convient aux déploiements privés sans exigences de roaming.

Comparaison des modes

| Capacité | Mode GTP | Mode VPN Simple |

|---|---|---|

| Conforme à la 3GPP | Oui | Non (avec skip_sar), Partiel (sans) |

| PGW requis | Oui | Non |

| HSS requis | Oui | Oui (authentification uniquement) |

| Allocation IP | À partir du PGW | Pool local (CIDR) |

| Plan utilisateur | Module GTP-U du noyau | TUN Linux + routage |

| Push de profil HSS | Oui (PPR/PPA) | Non |

| Désinscription HSS | Oui (RTR/RTA) | Non (avec skip_sar) |

| Teardown initié par PGW | Oui | N/A |

| Support du roaming | Oui | Non |

| IPv6 / Double pile | Oui | IPv4 uniquement |

Interfaces de protocole

| Interface | Protocole | Transport | Mode | Pair | Objectif | Référence |

|---|---|---|---|---|---|---|

| SWu | IKEv2 / IPSec | UDP | Les deux | UE | Tunnel sécurisé et authentification EAP-AKA | 3GPP TS 33.402 |

| SWx | Diameter | SCTP | Les deux | HSS | Vecteurs d'authentification et attribution de serveur | 3GPP TS 29.273 Section 8 |

| S6b | Diameter | SCTP | GTP uniquement | PGW | Autorisation de session et politique | 3GPP TS 29.273 Section 9 |

| S2b | GTPv2-C / GTP-U | UDP | GTP uniquement | PGW | Contrôle et tunnel de plan utilisateur | 3GPP TS 29.274 |

Fonctionnalités

Fonctionnalité principale

- Authentification EAP-AKA - Authentification complète des abonnés EAP-AKA conforme à la 3GPP via HSS

- Gestion de tunnel IPSec - Tunnel sécurisé basé sur IKEv2 entre UE et ePDG

- Deux modes opérationnels - Tunneling GTP vers PGW ou sortie locale avec VPN Simple

- Machines d'état par UE - FSM Erlang indépendante par abonné pour la gestion du cycle de vie de session

- Support de double pile - Types d'adresses PDP IPv4, IPv6 et IPv4v6 (mode GTP)

Fonctionnalités du mode GTP

- Établissement de tunnel GTP - Création de session GTPv2-C et plan utilisateur GTP-U via module du noyau Linux

- Teardown initié par PGW - PGW envoie une demande de suppression de porteur, ePDG cascade le teardown vers l'UE

- Teardown initié par le réseau - HSS déclenche la désinscription via SWx RTR, ePDG détruit toutes les sessions

- Ré-authentification - Push de profil déclenché par HSS et ré-autorisation par 3GPP TS 29.273 Section 7.1.2.5.1

Fonctionnalités du mode VPN Simple

- Pool IP local - Allocation d'adresses IPv4 basée sur CIDR avec suivi par IMSI

- Routage de l'interface TUN - Dispositif TUN Linux standard (

tun_epdg) avec routes hôtes par UE - Configuration DNS - Serveurs DNS configurables fournis aux UE via PCO

- Saut de SAR optionnel - Contourner l'enregistrement HSS pour un démarrage de connexion plus rapide

Fonctionnalités de sécurité

- Limitation du taux d'authentification - Protection contre les attaques par force brute par IP et par IMSI avec seuils configurables

- Blocage de pays GeoIP - Contrôle d'accès basé sur le pays en liste blanche ou noire utilisant MaxMind GeoLite2

- Détection de pair mort - Surveillance active de la vivacité avec des sondes configurables

- Protection anti-rejeu ESP - Fenêtre glissante de 64 bits conforme à la RFC 4303

Intégration HSS (SWx Diameter)

- Demande/Réponse d'authentification multimédia (MAR/MAA) - Récupérer les vecteurs d'authentification EAP-AKA (les deux modes)

- Demande/Réponse d'attribution de serveur (SAR/SAA) - Télécharger le profil d'abonné et la configuration APN (sautable en mode Simple)

- Demande/Réponse de push de profil (PPR/PPA) - Recevoir des profils d'abonnés mis à jour du HSS (mode GTP)

- Demande/Réponse de terminaison d'enregistrement (RTR/RTA) - Désinscription d'abonné initiée par HSS (mode GTP)

Intégration PGW (mode GTP uniquement)

S6b Diameter :

- Demande/Réponse AA (AAR/AAA) - Autoriser les sessions PGW

- Demande/Réponse de terminaison de session (STR/STA) - Terminer les sessions PGW

- Demande/Réponse de ré-authentification (RAR/RAA) - Ré-autoriser les sessions actives

- Demande/Réponse d'abandon de session (ASR/ASA) - Terminer de force les sessions

S2b GTPv2-C :

- Demande/Réponse de création de session - Établir des tunnels GTP avec allocation de TEID

- Demande/Réponse de suppression de session - Détruire des tunnels GTP

- Demande/Réponse de suppression de porteur - Gestion des porteurs initiée par PGW

Démarrage rapide

Structure de configuration

La configuration se fait dans config/runtime.exs ou via des variables d'environnement. Le paramètre vpn_mode sélectionne entre les modes GTP et VPN Simple. Consultez la Référence de configuration pour la documentation complète des paramètres.

Adressage réseau typique (mode GTP)

| Composant | Adresse IP | Port | Remarques |

|---|---|---|---|

| OmniEPDG (GTP-U) | 10.74.0.11 | - | Point de terminaison du tunnel GTP-U |

| OmniEPDG (Diameter S6b) | 10.74.0.12 | 3868 | Écouteur Diameter S6b |

| HSS | 10.74.0.21 | 3868 | Pair Diameter SWx |

| PGW | 10.74.0.23 | 2123 | Pair GTPv2-C et S6b |

Adressage réseau typique (mode VPN Simple)

| Composant | Adresse IP | Remarques |

|---|---|---|

| OmniEPDG (passerelle TUN) | 10.44.0.1 | IP de passerelle sur l'interface tun_epdg |

| Pool IP UE | 10.45.0.0/16 | Pool CIDR configurable pour les IP des abonnés |

| HSS | 10.74.0.21:3868 | Pair Diameter SWx (authentification uniquement) |

Spécifications 3GPP

| Spécification | Titre | Pertinence |

|---|---|---|

| TS 29.273 | Interfaces EPS AAA (SWx, S6b, SWm) | Spécification principale pour les interfaces Diameter ePDG |

| TS 29.274 | GTPv2-C et GTP-U | Contrôle de tunnel S2b et plan utilisateur (mode GTP) |

| TS 33.402 | Sécurité pour les accès non 3GPP | Authentification EAP-AKA pour WiFi non fiable |

| TS 23.402 | Améliorations de l'architecture pour les accès non 3GPP | Architecture globale ePDG et procédures |

| TS 23.003 | Numérotation, adressage et identification | Format NAI, structure IMSI |

| TS 29.229 | Cx/Dx Diameter (définitions communes) | Valeurs de type d'attribution de serveur utilisées par SWx |

| RFC 6733 | Protocole de base Diameter | Transport Diameter, gestion des pairs, surveillance |

| RFC 4187 | EAP-AKA | Méthode d'authentification utilisée sur IKEv2 |

Documentation par rôle

Opérateurs de réseau :

- Commencez par l'Architecture & Flux d'appels pour comprendre le système et les deux modes opérationnels

- Consultez la Référence de configuration pour les paramètres de déploiement

- Consultez le Guide de sécurité pour configurer la limitation de taux et le blocage GeoIP

- Configurez la surveillance en utilisant la Référence des métriques pour l'intégration Prometheus

- Gardez le guide de Dépannage à disposition pour les opérations

Intégrateurs système :

- Consultez l'Architecture & Flux d'appels pour les détails d'interface et les machines d'état

- Utilisez la Référence de configuration pour la configuration de connectivité des pairs

- Configurez les alertes en utilisant la Référence des métriques

- Référez-vous au tableau des spécifications 3GPP ci-dessus pour la conformité aux protocoles