Guia de Operações do OmniEPDG

OmniEPDG é um Gateway de Dados de Pacote evoluído (ePDG) que permite chamadas de Voz sobre WiFi (VoWiFi). Ele autentica assinantes móveis em redes WiFi não confiáveis usando EAP-AKA e os conecta à rede central móvel através de sinalização Diameter para o HSS e túneis GTP para um Gateway de Pacote (PGW).

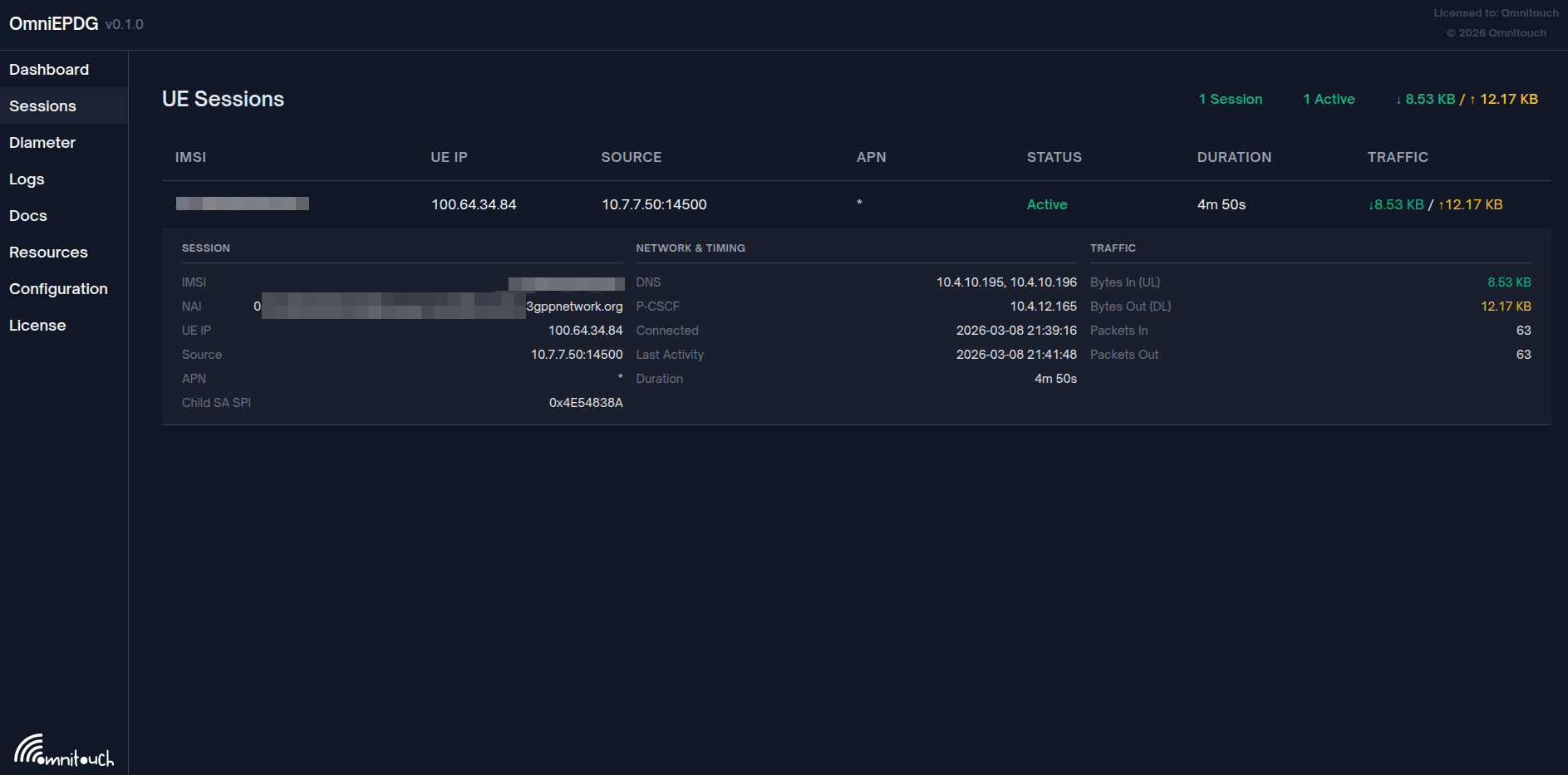

O painel de controle do OmniEPDG mostrando uma sessão de assinante ativa com estatísticas de tráfego em tempo real.

OmniEPDG suporta dois modos operacionais:

- Modo GTP (padrão) - Tunelamento completo compatível com 3GPP através de um PGW via GTPv2-C e GTP-U

- Modo VPN Simples - Quebra local com um pool de IP embutido e interface TUN do Linux, sem necessidade de PGW

Documentação

Configuração e Operações

- Arquitetura & Fluxos de Chamadas - Arquitetura do sistema, interfaces de protocolo, máquinas de estado do UE e diagramas de sequência de mensagens para ambos os modos

- Referência de Configuração - Documentação completa de parâmetros para Diameter, GTPv2-C, GTP-U, VPN Simples e registro

- Painel de Controle - UI de monitoramento baseada na web para sessões, pares Diameter e logs

Segurança

- Guia de Segurança - Limitação de taxa de autenticação e bloqueio de países GeoIP

Monitoramento e Solução de Problemas

- Referência de Métricas - Métricas Prometheus para monitoramento de autenticação, sessões, sinalização Diameter e saúde do sistema

- Solução de Problemas - Problemas comuns, procedimentos de diagnóstico e etapas de resolução

Modos Operacionais

Modo GTP

O modo padrão. O OmniEPDG tunela todo o tráfego do assinante através de um PGW usando GTPv2-C para controle de sessão e GTP-U (via módulo do kernel Linux) para o plano do usuário. Isso é totalmente compatível com 3GPP e adequado para implantações de operadoras com infraestrutura EPC existente.

Caminho do tráfego: UE → IPSec → OmniEPDG → GTPv2-C Criar Sessão → túnel GTP-U → PGW → Internet

Infraestrutura necessária: HSS, PGW

Modo VPN Simples

O OmniEPDG aloca endereços IP de um pool local e roteia o tráfego do assinante diretamente através de uma interface TUN do Linux (tun_epdg) usando roteamento padrão do kernel. Nenhuma infraestrutura de PGW ou GTP é necessária. A autenticação ainda ocorre via Diameter SWx para o HSS.

Caminho do tráfego: UE → IPSec → OmniEPDG → Alocação de IP local → interface TUN → roteamento Linux → Internet

Infraestrutura necessária: Apenas HSS (PGW não necessário)

Otimização opcional: O flag skip_sar ignora a Solicitação/Resposta de Atribuição de Servidor do HSS, reduzindo o tempo de configuração da conexão. Isso significa que o HSS não rastreará qual ePDG atende o assinante e procedimentos iniciados pelo HSS (desregistro, push de perfil) não funcionarão. Adequado para implantações privadas sem requisitos de roaming.

Comparação de Modos

| Capacidade | Modo GTP | Modo VPN Simples |

|---|---|---|

| Compatível com 3GPP | Sim | Não (com skip_sar), Parcial (sem) |

| PGW necessário | Sim | Não |

| HSS necessário | Sim | Sim (somente autenticação) |

| Alocação de IP | Do PGW | Pool local (CIDR) |

| Plano do usuário | Módulo GTP-U do kernel | TUN do Linux + roteamento |

| Push de perfil HSS | Sim (PPR/PPA) | Não |

| Desregistro HSS | Sim (RTR/RTA) | Não (com skip_sar) |

| Desmontagem iniciada pelo PGW | Sim | N/A |

| Suporte a roaming | Sim | Não |

| IPv6 / Dual-stack | Sim | Apenas IPv4 |

Interfaces de Protocolo

| Interface | Protocolo | Transporte | Modo | Par | Propósito | Referência |

|---|---|---|---|---|---|---|

| SWu | IKEv2 / IPSec | UDP | Ambos | UE | Tunnel seguro e autenticação EAP-AKA | 3GPP TS 33.402 |

| SWx | Diameter | SCTP | Ambos | HSS | Vetores de autenticação e atribuição de servidor | 3GPP TS 29.273 Seção 8 |

| S6b | Diameter | SCTP | Somente GTP | PGW | Autorização de sessão e política | 3GPP TS 29.273 Seção 9 |

| S2b | GTPv2-C / GTP-U | UDP | Somente GTP | PGW | Controle e túnel do plano do usuário | 3GPP TS 29.274 |

Funcionalidades

Funcionalidade Principal

- Autenticação EAP-AKA - Autenticação de assinantes EAP-AKA totalmente compatível com 3GPP via HSS

- Gerenciamento de Tunnel IPSec - Tunnel seguro baseado em IKEv2 entre UE e ePDG

- Dois Modos Operacionais - Tunelamento GTP para PGW ou quebra local com VPN Simples

- Máquinas de Estado por UE - FSM Erlang independente por assinante para gerenciamento do ciclo de vida da sessão

- Suporte a Dual-Stack - Tipos de endereços PDP IPv4, IPv6 e IPv4v6 (modo GTP)

Funcionalidades do Modo GTP

- Estabelecimento de Tunnel GTP - Criação de sessão GTPv2-C e plano do usuário GTP-U via módulo do kernel Linux

- Desmontagem Iniciada pelo PGW - PGW envia Solicitação de Exclusão de Bearer, ePDG cascata a desmontagem para UE

- Desmontagem Iniciada pela Rede - HSS aciona desregistro via SWx RTR, ePDG desmonta todas as sessões

- Reautenticação - Push de perfil acionado pelo HSS e reautorização por 3GPP TS 29.273 Seção 7.1.2.5.1

Funcionalidades do Modo VPN Simples

- Pool de IP Local - Alocação de endereços IPv4 baseada em CIDR com rastreamento por IMSI

- Roteamento de Interface TUN - Dispositivo TUN padrão do Linux (

tun_epdg) com rotas de host por UE - Configuração de DNS - Servidores DNS configuráveis fornecidos aos UEs via PCO

- Omissão Opcional de SAR - Ignorar registro no HSS para configuração de conexão mais rápida

Funcionalidades de Segurança

- Limitação de Taxa de Autenticação - Proteção contra força bruta por IP e por IMSI com limites configuráveis

- Bloqueio de Países GeoIP - Controle de acesso baseado em país com lista branca ou negra usando MaxMind GeoLite2

- Detecção de Peer Morto - Monitoramento ativo de vivacidade com sondas configuráveis

- Proteção Anti-Replay ESP - Janela deslizante de 64 bits compatível com RFC 4303

Integração com HSS (SWx Diameter)

- Solicitação/Resposta de Autenticação Multimídia (MAR/MAA) - Recuperar vetores de autenticação EAP-AKA (ambos os modos)

- Solicitação/Resposta de Atribuição de Servidor (SAR/SAA) - Baixar perfil de assinante e configuração de APN (pode ser ignorado no modo Simples)

- Solicitação/Resposta de Push de Perfil (PPR/PPA) - Receber perfis de assinantes atualizados do HSS (modo GTP)

- Solicitação/Resposta de Término de Registro (RTR/RTA) - Desregistro de assinante iniciado pelo HSS (modo GTP)

Integração com PGW (Somente Modo GTP)

Diameter S6b:

- Solicitação/Resposta de AA (AAR/AAA) - Autorizar sessões PGW

- Solicitação/Resposta de Término de Sessão (STR/STA) - Terminar sessões PGW

- Solicitação/Resposta de Reautenticação (RAR/RAA) - Reautorizar sessões ativas

- Solicitação/Resposta de Abortamento de Sessão (ASR/ASA) - Terminar sessões forçadamente

GTPv2-C S2b:

- Solicitação/Resposta de Criação de Sessão - Estabelecer túneis GTP com alocação de TEID

- Solicitação/Resposta de Exclusão de Sessão - Desmontar túneis GTP

- Solicitação/Resposta de Exclusão de Bearer - Gerenciamento de bearer iniciado pelo PGW

Início Rápido

Estrutura de Configuração

A configuração é feita em config/runtime.exs ou via variáveis de ambiente. O parâmetro vpn_mode seleciona entre os modos GTP e VPN Simples. Consulte a Referência de Configuração para a documentação completa dos parâmetros.

Endereçamento de Rede Típico (Modo GTP)

| Componente | Endereço IP | Porta | Notas |

|---|---|---|---|

| OmniEPDG (GTP-U) | 10.74.0.11 | - | Endpoint do túnel GTP-U |

| OmniEPDG (Diameter S6b) | 10.74.0.12 | 3868 | Listener Diameter S6b |

| HSS | 10.74.0.21 | 3868 | Par Diameter SWx |

| PGW | 10.74.0.23 | 2123 | Par GTPv2-C e S6b |

Endereçamento de Rede Típico (Modo VPN Simples)

| Componente | Endereço IP | Notas |

|---|---|---|

| OmniEPDG (gateway TUN) | 10.44.0.1 | IP do gateway na interface tun_epdg |

| Pool de IP do UE | 10.45.0.0/16 | Pool CIDR configurável para IPs de assinantes |

| HSS | 10.74.0.21:3868 | Par Diameter SWx (somente autenticação) |

Especificações 3GPP

| Especificação | Título | Relevância |

|---|---|---|

| TS 29.273 | Interfaces EPS AAA (SWx, S6b, SWm) | Especificação primária para interfaces Diameter do ePDG |

| TS 29.274 | GTPv2-C e GTP-U | Controle de túnel S2b e plano do usuário (modo GTP) |

| TS 33.402 | Segurança para acessos não 3GPP | Autenticação EAP-AKA para WiFi não confiável |

| TS 23.402 | Melhorias de arquitetura para acessos não 3GPP | Arquitetura geral do ePDG e procedimentos |

| TS 23.003 | Numeração, endereçamento e identificação | Formato NAI, estrutura IMSI |

| TS 29.229 | Diameter Cx/Dx (definições comuns) | Valores de Tipo de Atribuição de Servidor usados pelo SWx |

| RFC 6733 | Protocolo Base Diameter | Transporte Diameter, gerenciamento de pares, watchdog |

| RFC 4187 | EAP-AKA | Método de autenticação usado sobre IKEv2 |

Documentação por Papel

Operadores de Rede:

- Comece com a Arquitetura & Fluxos de Chamadas para entender o sistema e ambos os modos operacionais

- Revise a Referência de Configuração para parâmetros de implantação

- Revise o Guia de Segurança para configurar limitação de taxa e bloqueio GeoIP

- Configure o monitoramento usando a Referência de Métricas para integração com Prometheus

- Mantenha o guia de Solução de Problemas disponível para operações

Integradores de Sistema:

- Revise a Arquitetura & Fluxos de Chamadas para detalhes de interface e máquinas de estado

- Use a Referência de Configuração para configuração de conectividade de pares

- Configure alertas usando a Referência de Métricas

- Consulte a tabela de especificações 3GPP acima para conformidade de protocolo